Sicherheit im Druckmanagement ist von entscheidender Bedeutung, da es um die Verwaltung sensibler Dokumente und vernetzter Geräte geht. Angemessene Sicherheitsmaßnahmen tragen dazu bei, unbefugten Zugriff auf Druckaufträge zu verhindern und gewährleisten Vertraulichkeit sowie die Einhaltung von Datenschutzbestimmungen.

Die Implementierung sicherer Drucklösungen, wie z. B. Benutzerauthentifizierung und verschlüsselte Kommunikationskanäle, mindert das Risiko von Datenlecks durch abgefangene Druckaufträge.

Erweiterte Sicherheitskonfiguration

Die Datei „config.ini“ kann zur weiteren Konfiguration des MyQ-Print Servers verwendet werden. Sie enthält Abschnitte mit Parametern und Werten für verschiedene Einstellungen, darunter auch Sicherheitsoptionen. Weitere Informationen finden Sie Advanced Configurationunter (10.2) Referenz zur erweiterten Konfiguration.

Wir empfehlen Ihnen, sich vor der Bearbeitung der Datei an den MyQ-Support zu wenden.

Abschnitt „Sicherheit“

In MyQ X lässt sich die Kommunikationssicherheit auf verschiedene Weise anpassen, was maximale Flexibilität für jede Umgebung bietet.

Die Sicherheitseinstellungen der meisten Komponenten können über die config.ini Datei. Zu diesen Komponenten gehören HTTP-Router, HTTP-Server, SMTP, IPP, LPR und Nachrichten (WebSockets).

HTTP-Komponenten

Für eine sichere Netzwerkkommunikation ist der HTTP-Router eine Schlüsselkomponente.

Während z. B. die in config.ini (siehe unten) auch für den HTTP-Router gilt, kann dieser zusätzlich über eine Datei namens traefik.custom.rules.yaml detaillierter konfiguriert werden. Die in der traefik.custom.rules.yaml Datei haben Vorrang vor den config.ini Einstellungen.

Zweitens verwendet der HTTP-Server Einstellungen aus der httpd.conf Datei.

Achten Sie beim Bearbeiten der HTTP-Router-Einstellungen darauf, dass Sie mit der Datei arbeiten traefik.custom.rules.yaml in C:\ProgramData\MyQ arbeiten und nicht mit den Dateien traefik.rules.yaml und traefik.yaml in C:\Program Files\MyQ\Server, die die Installationsstandardwerte enthalten und nach jedem MyQ X-Upgrade wiederhergestellt werden.

Allgemeine Sicherheitseinstellungen

Mindestversion für TLS

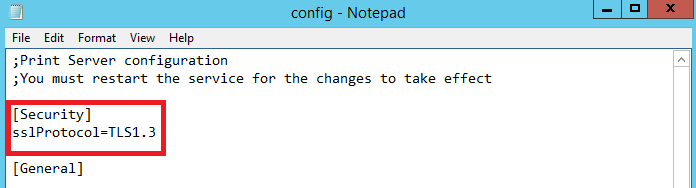

Um das für die Kommunikation verwendete Mindest-Sicherheitsprotokoll festzulegen, gehen Sie zu C:\ProgramData\MyQ und öffnen Sie die config.ini Datei in einem Texteditor.

Fügen Sie einen Abschnitt namens [Security] ein und fügen Sie in einer neuen Zeile darunter den Parameter sslProtocol mit dem gewünschten Wert. Mögliche Werte sind TLS1, TLS1.1, TLS1.2 und TLS1.3.

Ab MyQ Print Server 10.2 ist der Standardwert TLS1.2.

Sie können beispielsweise Folgendes hinzufügen:

[Security]

sslProtocol=TLS1.3

Dies gilt für alle oben genannten Komponenten, einschließlich des HTTP-Routers, und verbessert somit die allgemeine Kommunikationssicherheit des gesamten Systems.

Speichern Sie die Datei und starten Sie alle Dienste neu, damit die Änderung wirksam wird.

Unterstützte Verschlüsselungssuiten

Eine vollständige Liste der unterstützten Verschlüsselungsalgorithmen finden Sie hier.

Sie können neben der TLS-Version auch die Liste der unterstützten Verschlüsselungsalgorithmen anpassen.

Dies ist mit den folgenden Optionen möglich:

Strenge Sicherheitsstandards verwenden

Sie können das config.ini Flag sslCipherSuites verwenden, um den strengen Sicherheitsmodus zu aktivieren. Er verwendet die Standardeinstellungen der HTTP-Router-Komponente (und im Vergleich zum Standardverhalten werden Verschlüsselungsalgorithmen, die als schwach gelten, nicht mehr unterstützt).

Dieses Flag unterstützt folgende Optionen:

-

compatible

Erzwingt die Unterstützung ausgewählter schwacher Verschlüsselungsalgorithmen; kann für die Kommunikation mit älteren Geräten erforderlich sein. -

strict

Keine schwachen Verschlüsselungsalgorithmen erlaubt.

[Security]

sslCipherSuites=strict

Verschlüsselungsalgorithmen, die im kompatiblen Modus, aber nicht im strengen Modus erlaubt sind, sind:

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_AES_256_GCM_SHA384

TLS_RSA_WITH_3DES_EDE_CBC_SHA

TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA

Obwohl empfohlen wird, stets den strengen Modus zu bevorzugen, der schwache Verschlüsselungsalgorithmen deaktiviert, ist dies derzeit nicht der Standardmodus von MyQ X.

Standardmäßig arbeitet MyQ X aufgrund der Beschaffenheit von Drucksystemen, der Geräteunterstützung und der allgemeinen Verfügbarkeit von Updates im kompatiblen Modus. Für viele noch unterstützte Druckgeräte sind keine Updates verfügbar (und werden möglicherweise auch nie verfügbar sein), die mit dem strengen Modus kompatibel sind.

Nur ausgewählte Verschlüsselungsalgorithmen zulassen

Durch Bearbeiten von traefik.custom.rules.yamlkönnen Sie festlegen, welche Verschlüsselungsalgorithmen vom HTTP-Router während der Kommunikation zugelassen werden.

Anwendungsbeispiel:

tls:

options: { default: { cipherSuites: [ TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_3DES_EDE_CBC_SHA ] } }

Wenn sslProtocol so eingestellt ist, dass nur TLS 1.3 zugelassen wird, können keine Verschlüsselungsalgorithmen deaktiviert oder gezielt aktiviert werden. Es werden die vom HTTP-Router vorgegebenen sicheren Standardeinstellungen verwendet.

Stellen Sie sicher, dass die angeschlossenen Geräte die erforderlichen Verschlüsselungsalgorithmen unterstützen. Ist dies nicht der Fall, suchen Sie nach verfügbaren Firmware-Updates, die Sicherheitsverbesserungen bieten könnten.

Kerberos-only-Authentifizierung erzwingen

Für Umgebungen, die höchste Sicherheitsanforderungen stellen, können Sie MyQ so konfigurieren, dass ausschließlich Kerberos verwendet wird. Dadurch wird der NTLM-Fallback für MyQ-Anwendungen deaktiviert und die ausschließliche Kerberos-Authentifizierung erzwungen.

Um dies zu konfigurieren, gehen Sie im [Security] Abschnitt der Server-Datei config.ini den folgenden Parameter hinzu:

KerberosOnly=true

Wichtig! Stellen Sie sicher, dass Ihre Umgebung korrekt für Kerberos konfiguriert ist, einschließlich der ordnungsgemäßen SPN-Registrierung.