Microsoft Entra ID (anciennement Azure Active Directory, Azure AD) est une solution de gestion des identités et des accès basée sur le cloud. Cet article explique comment intégrer Microsoft Entra ID à MyQ pour fournir l'authentification des utilisateurs et d'autres services.

Créer une connexion Microsoft Entra ID

-

Accédez à MyQ > Paramètres > Connexions.

-

Cliquez sur Ajouter et sélectionnez Microsoft Entra ID dans la liste.

-

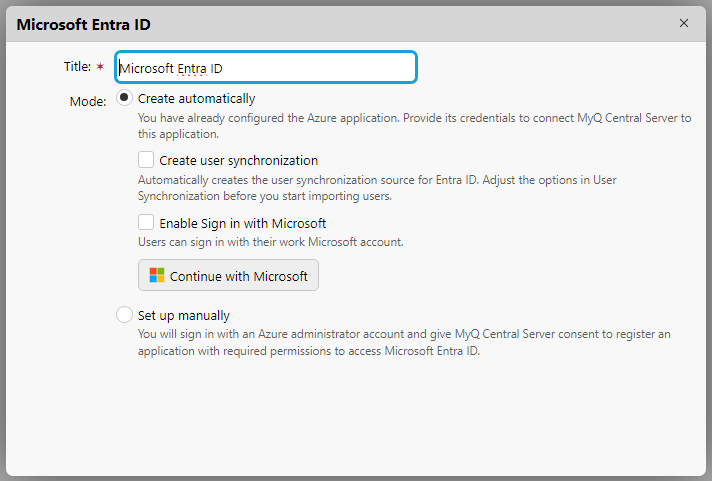

Saisissez un titre pour votre connexion et sélectionnez le mode de votre choix :

-

Créer automatiquement : MyQ X configure l'application Azure nécessaire pour accéder aux informations utilisateur d'Entra ID.

-

Configurer manuellement : configurez l'application Azure manuellement. Sélectionnez cette option si vous souhaitez gérer tous les aspects de la configuration de l'intégration.

-

-

Passez à la section correspondante ci-dessous.

Créer automatiquement

Ce mode permet à l'administrateur de demander à MyQ de créer l'application d'entreprise (entité de service) sur son tenant et d'accorder à cette application les autorisations nécessaires pour accéder aux utilisateurs Entra ID.

Remarques

Si vous hésitez à accorder ne serait-ce qu'un accès administratif temporaire pour la création d'un secret client, la procédure de connexion automatique à ODB ne sera pas disponible. Dans ce cas, il est conseillé de créer manuellement une application au sein de l'environnement Azure de votre organisation et de configurer vous-même la connexion à MyQ X (mode Configuration manuelle). Cette approche vous garantit de conserver un contrôle total sur les autorisations de l'application et les aspects de sécurité de la connexion, en conformité avec les politiques de sécurité et les exigences de conformité spécifiques de votre organisation.

Prérequis

-

Pour créer l'entité de service sur le tenant du client, les rôles d'administrateur d'application ou d'administrateur d'application cloud sont requis.

-

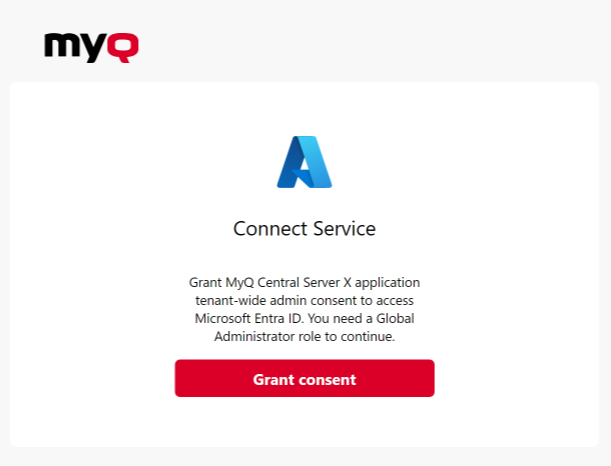

Pour accorder le consentement d'administrateur à l'entité de service, le rôle d'administrateur global est requis.

-

Pour terminer toutes les étapes de la configuration automatique, le rôle d’administrateur global est requis.

Étapes de configuration automatique de l'application Microsoft Entra ID

-

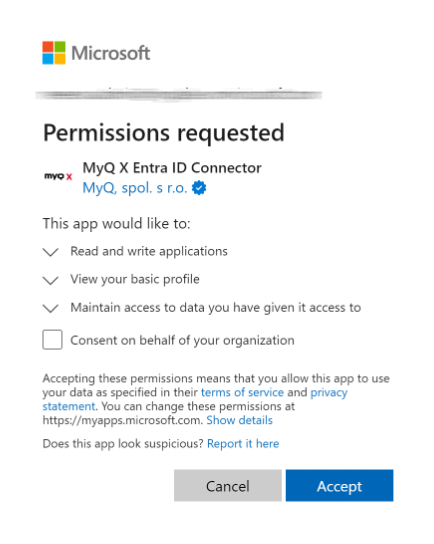

L'administrateur se connecte avec son compte d'administrateur Azure. L'entité de service MyQ X Entra ID Connector est créée sur le tenant.

-

L'administrateur accorde l'autorisation déléguée pour gérer les applications Azure.

-

Autorisations requises à cette étape :

Application.ReadWrite.All(pour récupérer une clé de sécurité)

Directory.Read.All(pour lire le nom de domaine par défaut dans le tenant connecté afin qu'il puisse s'afficher dans MyQ).

-

-

L'administrateur accorde à l'application d'entreprise MyQ X Entra ID Connector les autorisations de lecture des utilisateurs et des groupes et donne son consentement d'administrateur.

-

Autorisations demandées à cette étape :

Group.Read.All

User.Read.All

-

-

Une fois le processus terminé, le connecteur Microsoft Entra ID est enregistré et les détails de connexion sont sauvegardés en toute sécurité dans MyQ.

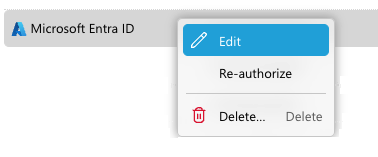

Réautorisation de la connexion Entra ID

La connexion automatique à Entra ID peut être modifiée ou basculée en mode manuel après sa création. En cliquant avec le bouton droit de la souris sur la connexion, l'option Réautoriser sera disponible dans le menu contextuel.

Gestion des applications

-

La validité du secret est de 2 ans. Veillez à renouveler la clé à l'approche de son expiration. Vous pouvez le faire à l'aide de l'option Réautoriser dans MyQ. Lorsque le secret arrive à expiration dans les 30 jours, MyQ envoie un avertissement de vérification de l'état.

-

Les informations d'identification des entités de service ne sont pas visibles dans le portail Azure. Elles peuvent être gérées via PowerShell ou l'API Microsoft Graph.

-

Si vous devez révoquer l'accès de l'application ou le secret actuellement utilisé, il vous suffit de supprimer l'intégralité de l'application d'entreprise MyQ X Entra ID Connector dans Azure et d'en créer une nouvelle à l'aide de l'option Réautoriser dans MyQ.

Informations supplémentaires

-

Si la configuration automatique est à nouveau effectuée, elle ne crée pas une nouvelle instance de l'application sur le tenant, mais met à jour l'application existante (par exemple, en créant un nouveau secret pour l'entité de service sur le tenant). Si l'application MyQ X Entra ID Connector a été supprimée d'Azure, elle est recréée.

-

L'entité de service (application d'entreprise) est créée sur le tenant après l'étape 1 (sans les autorisations nécessaires qui sont accordées à l'étape 2). L'étape 2 peut être terminée ultérieurement (en cliquant avec le bouton droit sur MyQ X Entra ID Connector et en sélectionnant « Réautoriser »).

-

Pour mieux comprendre le fonctionnement de MyQ dans ce mode, Microsoft explique cette méthode dans sa documentation pour les développeurs – Comprendre le consentement des utilisateurs et des administrateurs du point de vue du développeur d'applications

Configuration manuelle

Configuration de l'application Microsoft Entra ID

-

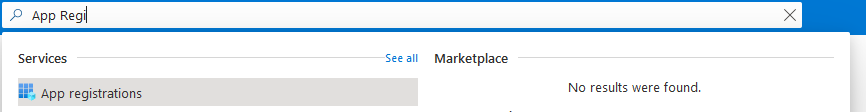

Connectez-vous au portail Microsoft Azure et accédez à Enregistrements d'applications.

-

Cliquez sur « Nouvelle inscription » pour créer une nouvelle application ou sélectionnez une application existante.

-

Si vous créez une nouvelle application, définissez le Nom et, dans Types de comptes pris en charge, sélectionnez l'option Comptes uniquement dans ce répertoire d'organisation ({Nom du locataire} uniquement - Locataire unique) si tous vos utilisateurs sont membres de votre locataire. Une application multi-locataires peut également être utilisée si nécessaire, en fonction du public cible de l'application.

-

Vous pouvez ignorer les paramètres de l'URI de redirection pour l'instant (décrits à l'étape 7). Cliquez sur Enregistrer pour créer l'application.

-

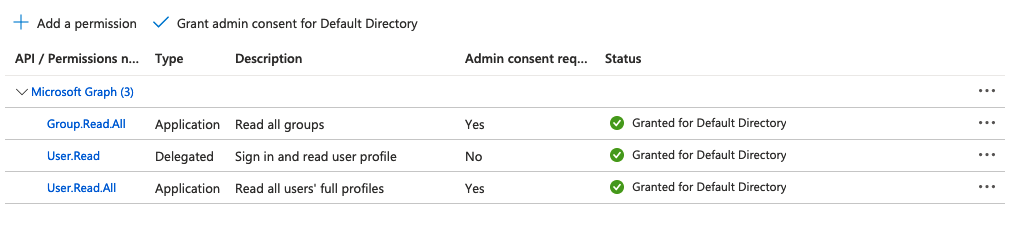

Depuis l'écran Aperçu de l'application, accédez à Autorisations API et sélectionnez API Microsoft Graph ainsi que le type d'autorisation requis (Déléguée ou Application), comme illustré ci-dessous.

-

Les autorisations suivantes sont requises :

-

Microsoft Graph \ Group.Read.All -

Microsoft Graph \ User.Read -

Microsoft Graph \ User.Read.All

-

-

Notez que le système demandera également automatiquement les champs d'application OpenID Connect suivants lors de l'authentification de l'utilisateur afin de permettre une vérification d'identité renforcée.

-

openid(permet la connexion et la lecture du profil utilisateur de base) -

email(accès à l'adresse e-mail de l'utilisateur) -

profile(accès aux informations de profil de base de l'utilisateur)

-

-

-

Le statut « Accordé pour le répertoire par défaut » doit être défini pour toutes les autorisations. Vous pouvez accorder le consentement administrateur à l'application à l'aide des boutons situés en haut de la liste des autorisations.

Utilisez « Ajouter une autorisation » pour ajouter une nouvelle autorisation.

Utilisez « Accorder le consentement administrateur pour le répertoire par défaut » pour définir le statut de l'autorisation sur « Accordé pour le répertoire par défaut ». -

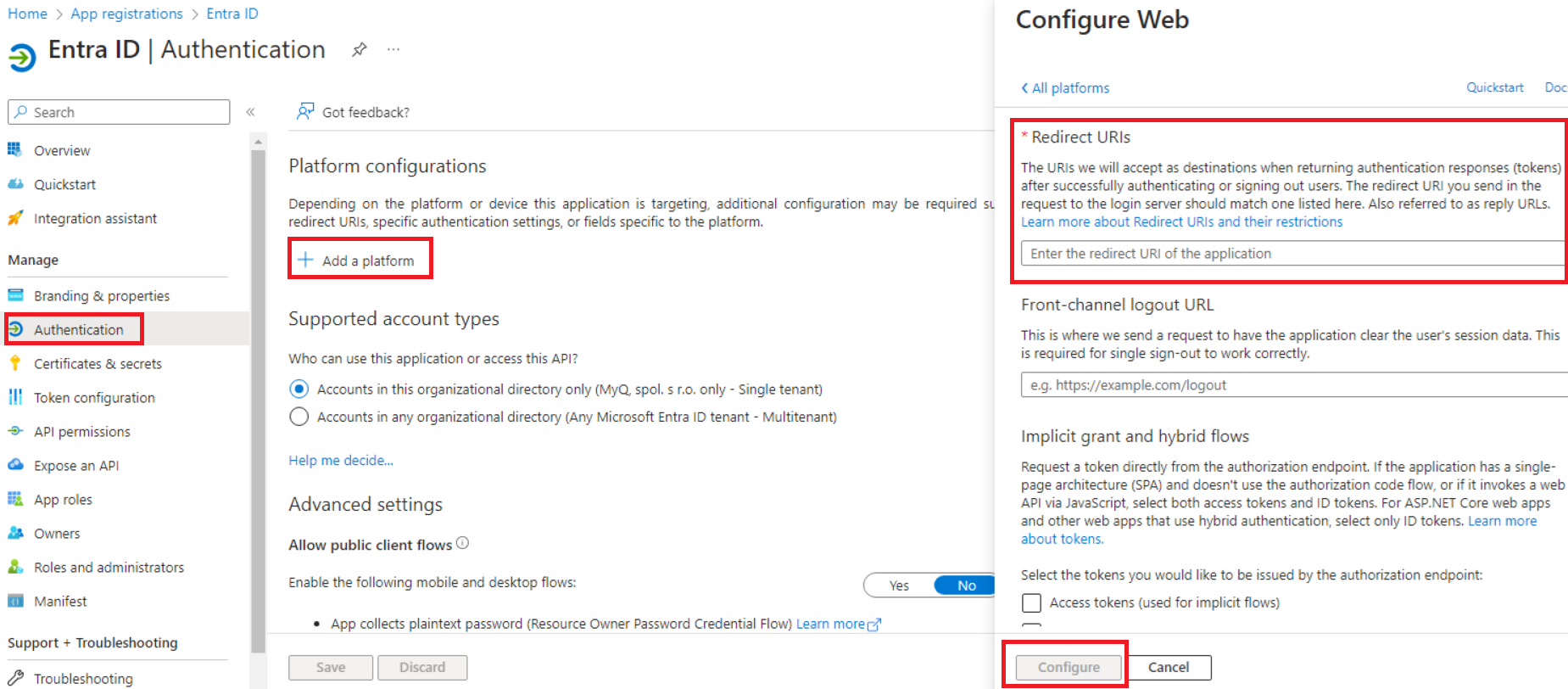

Accédez à Authentification, puis sous Configurations de plateforme, cliquez sur Ajouter une plateforme.

-

Sélectionnez Web, puis répertoriez toutes les URL de redirection pour votre application MS Entra ID. Pour les URL réelles, utilisez le nom d'hôte (et le port) de votre serveur au format suivant :

https://{hostname:port}/auth -

De plus, cliquez sur Ajouter une plateforme et sélectionnez Application monopage. Ajoutez l'URL de redirection suivante, en veillant à inclure la barre oblique finale :

https://helper.myq.cz/openid/

Tous les serveurs qui utilisent la connexion Entra ID doivent avoir une redirection définie dans l'application Azure. Veillez à effectuer cette étape pour chaque Print Server et Central Server de votre déploiement. -

Cliquez sur Configurer pour chaque configuration de plateforme.

-

-

Sur la page de présentation de l'application, enregistrez l'ID d'application (client) et l'ID de répertoire (locataire), car ils sont nécessaires pour la configuration de MyQ.

-

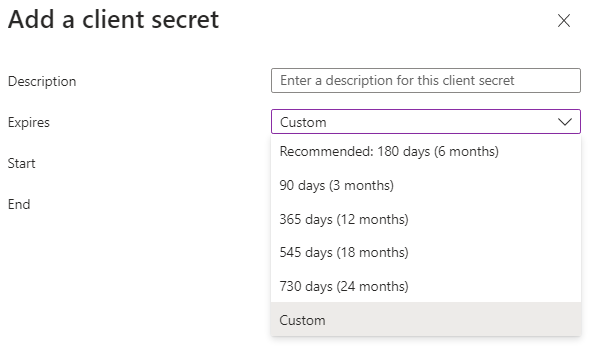

Cliquez sur Ajouter un certificat ou un secret à côté de Informations d'identification du client et effectuez les étapes suivantes :

-

Cliquez sur Nouveau secret client.

-

Ajoutez une description.

-

Définissez la date d'expiration de la clé.

-

Cliquez sur Ajouter.

-

Enregistrez la valeur de la clé secrète du client, car vous en aurez besoin pour la configuration dans MyQ et vous ne pourrez pas la récupérer ultérieurement.

-

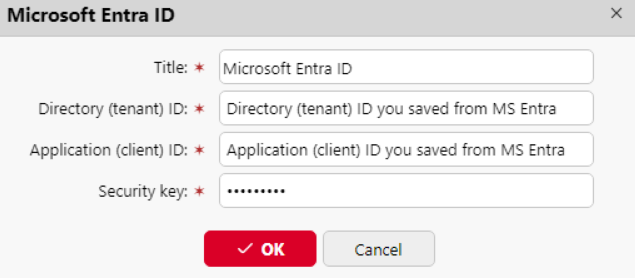

Configuration dans MyQ

Accédez à MyQ > Paramètres > Connexions pour connecter MyQ à Microsoft Entra ID. Cliquez sur Ajouter et sélectionnez Microsoft Entra ID dans la liste. Dans la fenêtre contextuelle, renseignez les informations requises :

-

Titre : ajoutez un titre pour la connexion.

-

ID du locataire : ajoutez l'ID du répertoire (locataire) que vous avez enregistré depuis Microsoft Entra.

-

ID client : ajoutez l'ID d'application (client) que vous avez enregistré depuis Microsoft Entra.

-

Clé de sécurité : ajoutez la valeur (secrète) que vous avez enregistrée depuis Microsoft Entra.

Cliquez sur Enregistrer. Votre connexion Microsoft Entra ID est désormais établie.

Authentification unique Microsoft

Pour utiliser l'authentification unique Microsoft :

-

Activez « Utiliser comme serveur d'authentification » dans la source de synchronisation Microsoft Entra ID - onglet Utilisateurs avant de synchroniser les utilisateurs, ou activez manuellement Microsoft Entra ID comme serveur d'authentification pour les utilisateurs sélectionnés dans leurs détails sur la page principale Utilisateurs.

-

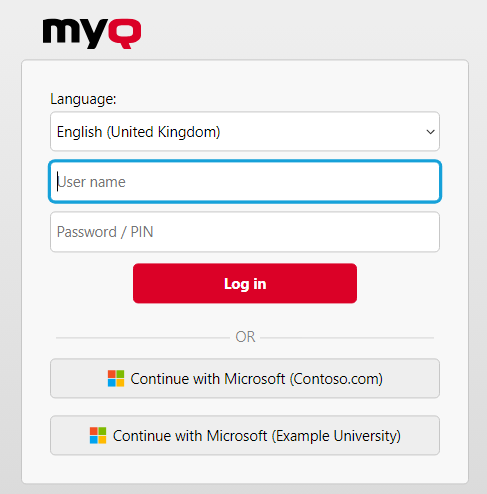

Dans les paramètres du serveur d'authentification Microsoft Entra ID, activez l'affichage de la méthode de connexion « Se connecter avec Microsoft ».

Lorsque l'authentification unique Microsoft est activée, le bouton « Se connecter avec Microsoft » s'affiche toujours sur la page de connexion de l'interface utilisateur Web MyQ, mais seuls les utilisateurs qui utilisent Microsoft Entra ID comme serveur d'authentification peuvent l'utiliser pour se connecter. Toute tentative d'utilisation de l'authentification unique Microsoft par un utilisateur qui n'utilise pas le système d'authentification Microsoft Entra ID se soldera par une erreur.

Que se passe-t-il lorsqu'un utilisateur tente de se connecter avec Microsoft dans l'interface utilisateur Web MyQ :

-

L'utilisateur clique sur le bouton d'authentification unique.

-

Si l'utilisateur n'est pas connecté à Microsoft dans le navigateur, il est redirigé vers la page de connexion Microsoft pour s'identifier, puis connecté à MyQ avec le compte fourni.

-

Si l'utilisateur est connecté à deux comptes Microsoft, il est redirigé vers la page de connexion Microsoft et peut choisir le compte avec lequel il souhaite continuer.

-

-

La déconnexion dans l'interface utilisateur Web MyQ déconnecte l'utilisateur uniquement au niveau local, et non de Microsoft.

-

Lorsque plusieurs serveurs d'authentification Entra ID sont configurés, la page de connexion affiche plusieurs boutons « Continuer avec Microsoft ».

Limitations

-

Les utilisateurs utilisant le serveur d'authentification Microsoft Entra ID ne peuvent pas se connecter à l'interface utilisateur Web MyQ avec un code PIN. Cependant, ils peuvent utiliser leur code PIN sur les terminaux MyQ Embedded et le Desktop Client MyQ.

La synchronisation et l'authentification via Microsoft Entra ID avec Microsoft Graph peuvent désormais être utilisées en suivant les étapes suivantes :

-

Ajouter un serveur d'authentification Microsoft Entra ID dans MyQ > Paramètres > Serveurs d'authentification.

-

Ajouter une source de synchronisation Microsoft Entra ID dans MyQ > Paramètres > Synchronisation des utilisateurs.

Synchronisation et authentification multi-locataires Entra ID (Azure)

Vous pouvez désormais utiliser plusieurs locataires Entra ID dans les environnements MyQ pour synchroniser et authentifier les utilisateurs. Cela s'avère particulièrement utile dans les configurations d'infrastructure d'impression partagée, telles que celles que l'on trouve dans le secteur public, où plusieurs organisations gèrent des imprimantes à partir d'un seul emplacement, chacune utilisant son propre Entra ID.

Suivez l'une des procédures décrites ci-dessus, mais répétez-la pour configurer plusieurs instances. Veillez à attribuer un nom clair et unique à chaque tenant, ce qui permettra aux utilisateurs d'identifier celui qui correspond à leur utilisation.