Microsoft Entra ID (precedentemente Azure Active Directory, Azure AD) è una soluzione di gestione delle identità e degli accessi basata sul cloud. Questo articolo spiega come integrare Microsoft Entra ID con MyQ per fornire l'autenticazione degli utenti e altri servizi.

Creare una connessione Microsoft Entra ID

-

Vai su MyQ > Impostazioni > Connessioni.

-

Fare clic su Aggiungi e selezionare Microsoft Entra ID dall'elenco.

-

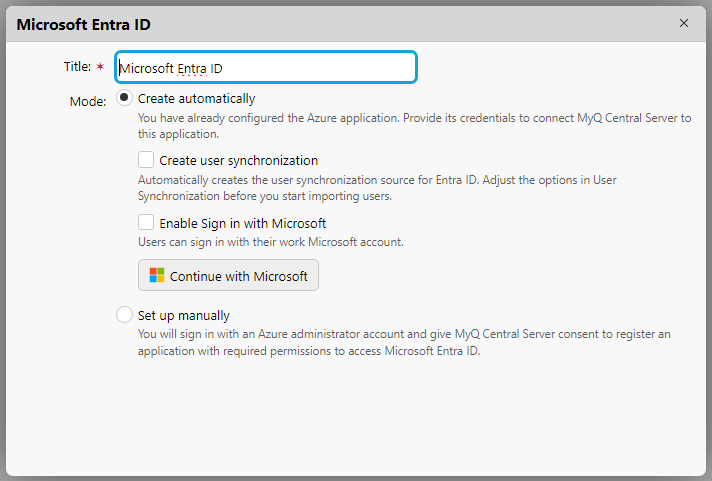

Inserisci un Titolo per la tua connessione e seleziona la Modalità preferita:

-

Crea automaticamente: MyQ X configura l'applicazione Azure necessaria per accedere alle informazioni utente di Entra ID.

-

Configura manualmente: configura manualmente l'applicazione Azure. Seleziona questa opzione se desideri gestire tutti gli aspetti della configurazione dell'integrazione.

-

-

Passa alla sezione corrispondente qui sotto.

Crea automaticamente

Questa modalità consente all'amministratore di far creare a MyQ l'applicazione aziendale (Service Principal) sul proprio tenant e di concedere a questa applicazione le autorizzazioni per accedere agli utenti Entra ID.

Considerazioni

Se si è riluttanti a concedere anche un accesso amministrativo temporaneo per la creazione di un segreto client, la procedura di connessione automatica a ODB non sarà disponibile. In tali casi, è consigliabile creare manualmente un'applicazione all'interno dell'ambiente Azure della propria organizzazione e configurare autonomamente la connessione a MyQ X (modalità Configurazione manuale). Questo approccio garantisce il mantenimento del pieno controllo sulle autorizzazioni dell'applicazione e sugli aspetti di sicurezza della connessione, in linea con le politiche di sicurezza specifiche della propria organizzazione e i requisiti di conformità.

Prerequisiti

-

Per creare l'entità di servizio sul tenant del cliente, sono richiesti i ruoli di Amministratore dell'applicazione o Amministratore dell'applicazione cloud.

-

Per concedere il consenso di amministratore all'entità di servizio, è richiesto il ruolo di Amministratore globale.

-

Per completare tutti i passaggi della configurazione automatica, è richiesto il ruolo di Amministratore globale.

Passaggi per configurare automaticamente l'applicazione Microsoft Entra ID

-

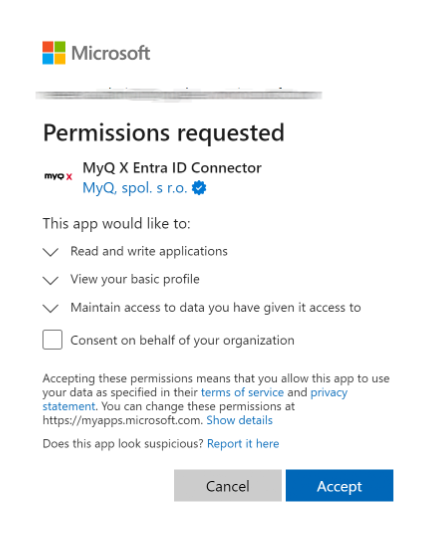

L'amministratore accede con il proprio account di amministratore di Azure. Il subject del servizio MyQ X Entra ID Connector viene creato nel tenant.

-

L'amministratore concede l'autorizzazione delegata per gestire le applicazioni Azure.

-

Autorizzazioni richieste in questo passaggio:

Application.ReadWrite.All(per recuperare una chiave di sicurezza)

Directory.Read.All(per leggere il nome di dominio predefinito nel tenant connesso in modo che possa essere visualizzato in MyQ).

-

-

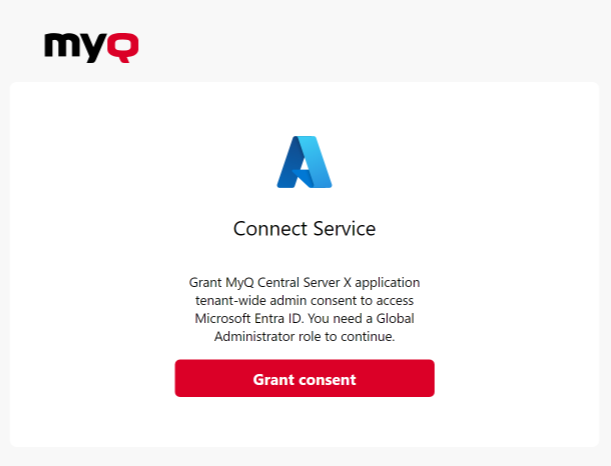

L'amministratore concede all'applicazione aziendale MyQ X Entra ID Connector le autorizzazioni per leggere Utenti e Gruppi e concede il consenso di Amministratore.

-

Autorizzazioni richieste in questo passaggio:

Group.Read.All

User.Read.All

-

-

Una volta completato il processo, il connettore Microsoft Entra ID viene salvato e i dettagli della connessione vengono salvati in modo sicuro in MyQ.

Riautorizzazione della connessione Entra ID

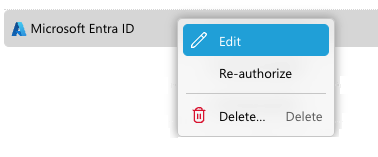

La connessione automatica a Entra ID può essere modificata o impostata su manuale dopo la sua creazione. Facendo clic con il tasto destro del mouse sulla connessione, nel menu contestuale sarà disponibile l'opzione Riautorizza.

Gestione delle applicazioni

-

La validità del segreto è di 2 anni. Assicurati di ruotare la chiave quando è in scadenza. Puoi farlo con l'opzione "Riautorizza" in MyQ. Quando mancano meno di 30 giorni alla scadenza del segreto, MyQ invierà un avviso di controllo dello stato.

-

Le credenziali per i soggetti di servizio non sono visibili nel portale di Azure. Possono essere gestite tramite PowerShell o l'API Microsoft Graph.

-

Nel caso in cui sia necessario revocare l'accesso dell'app o il segreto attualmente in uso, è sufficiente eliminare l'intera applicazione aziendale MyQ X Entra ID Connector in Azure e crearne una nuova con l'opzione "Re-authorize" in MyQ.

Ulteriori informazioni

-

Se la configurazione automatica viene completata nuovamente, non viene creata una nuova istanza dell'applicazione sul tenant, ma l'applicazione corrente viene aggiornata (ad es. viene creato un nuovo segreto sul principale di servizio sul tenant). Se l'applicazione MyQ X Entra ID Connector è stata rimossa da Azure, viene creata nuovamente.

-

L'entità di servizio (applicazione aziendale) viene creata sul tenant dopo il Passaggio 1 (senza le autorizzazioni necessarie che vengono concesse nel Passaggio 2). Il Passaggio 2 può essere completato in un secondo momento (facendo clic con il tasto destro del mouse su MyQ X Entra ID Connector e selezionando Re-authorize).

-

Per comprendere meglio cosa fa MyQ in questa modalità, Microsoft spiega questo metodo nella propria documentazione per sviluppatori – Comprendere il consenso dell'utente e dell'amministratore dal punto di vista dello sviluppatore dell'applicazione

Configurazione manuale

Configurazione dell'applicazione Microsoft Entra ID

-

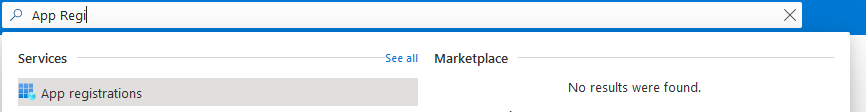

Accedi al portale Microsoft Azure e vai su Registrazioni app.

-

Fai clic su Nuova registrazione per creare una nuova applicazione o seleziona un'applicazione esistente.

-

Se stai creando una nuova applicazione, imposta il Nome e in Tipi di account supportati seleziona l'opzione Solo account in questa directory organizzativa (solo {Nome tenant} - Tenant singolo) se tutti i tuoi utenti sono membri del tuo tenant. Se necessario, è possibile utilizzare anche un'applicazione multitenant, a seconda del pubblico di destinazione dell'applicazione.

-

Per ora puoi saltare le impostazioni URI di reindirizzamento (descritte nel passaggio 7). Fai clic su Registra per creare l'applicazione.

-

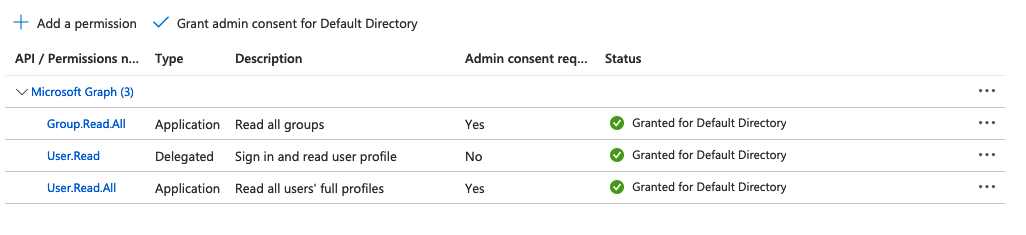

Dalla schermata Panoramica dell'applicazione, vai su Autorizzazioni API e seleziona Microsoft Graph API e il tipo di autorizzazione richiesto (Delegata o Applicazione) come illustrato di seguito.

-

Sono richieste le seguenti autorizzazioni:

-

Microsoft Graph \ Group.Read.All -

Microsoft Graph \ User.Read -

Microsoft Graph \ User.Read.All

-

-

Si noti che il sistema richiederà automaticamente anche i seguenti ambiti OpenID Connect durante l'autenticazione dell'utente per consentire una verifica avanzata dell'identità.

-

openid(consente l'accesso e la lettura del profilo utente di base) -

email(accesso all'indirizzo e-mail dell'utente) -

profile(accesso alle informazioni di base del profilo dell'utente)

-

-

-

Lo stato "Concesso per la directory predefinita" deve essere impostato su tutte le autorizzazioni. È possibile concedere il consenso dell'amministratore all'applicazione utilizzando i pulsanti nella parte superiore dell'elenco delle autorizzazioni.

Utilizzare "Aggiungi un'autorizzazione" per aggiungere una nuova autorizzazione.

Utilizzare "Concedi consenso amministrativo per la directory predefinita" per impostare lo stato dell'autorizzazione su "Concesso per la directory predefinita". -

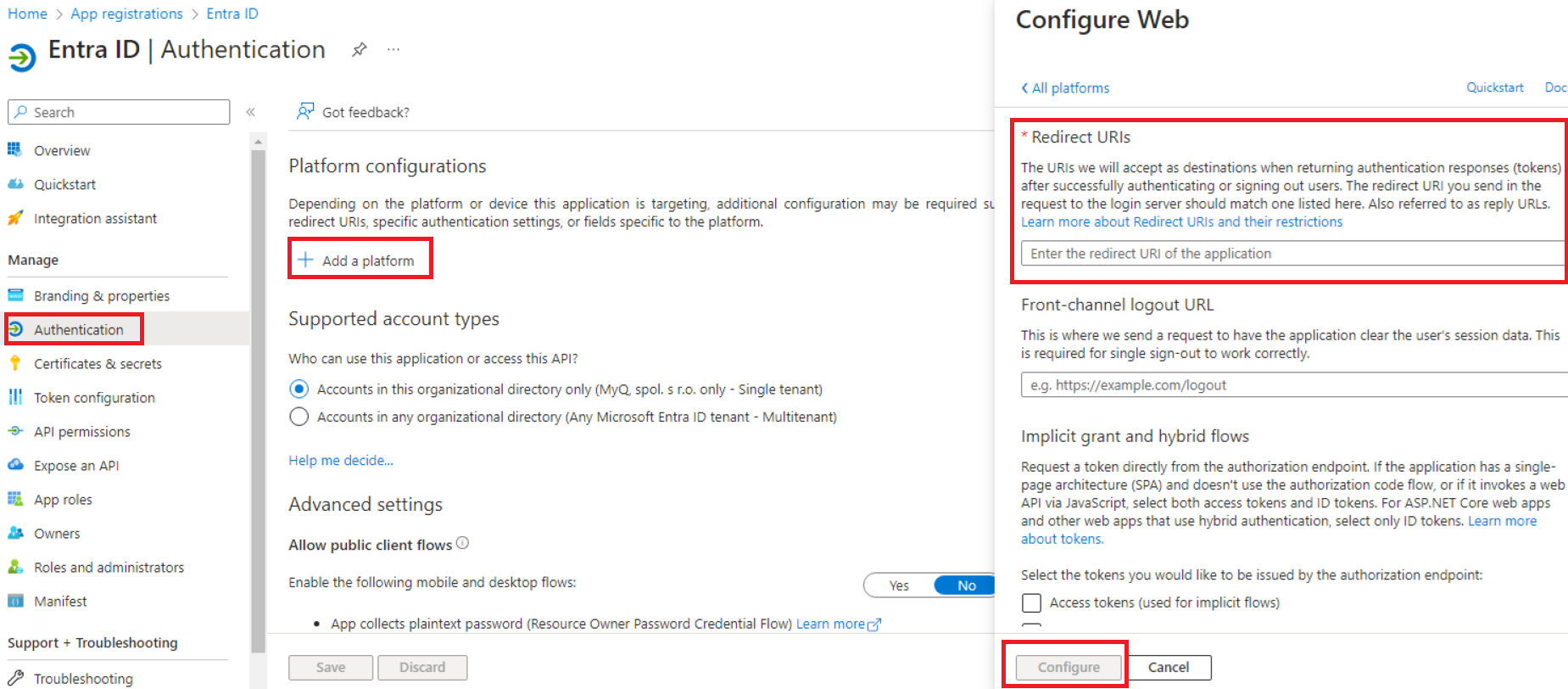

Vai su Autenticazione e, in Configurazioni piattaforma, fai clic su Aggiungi una piattaforma.

-

Selezionare Web ed elencare tutti gli URL di reindirizzamento per l'applicazione MS Entra ID. Per gli URL effettivi, utilizzare il nome host (e la porta) del server nel seguente formato:

https://{hostname:port}/auth -

Inoltre, fare clic su Aggiungi una piattaforma e selezionare Applicazione a pagina singola. Aggiungere il seguente URL di reindirizzamento, assicurandosi di includere la barra finale:

https://helper.myq.cz/openid/

Tutti i server che utilizzano l'accesso Entra ID devono avere un reindirizzamento definito nell'applicazione Azure. Assicurati di eseguire questo passaggio per ogni Print Server e Central Server nella tua distribuzione. -

Fare clic su Configura per ogni configurazione della piattaforma.

-

-

Nella pagina di panoramica dell'applicazione, salvare l'ID applicazione (client) e l'ID directory (tenant), poiché sono necessari per la configurazione di MyQ.

-

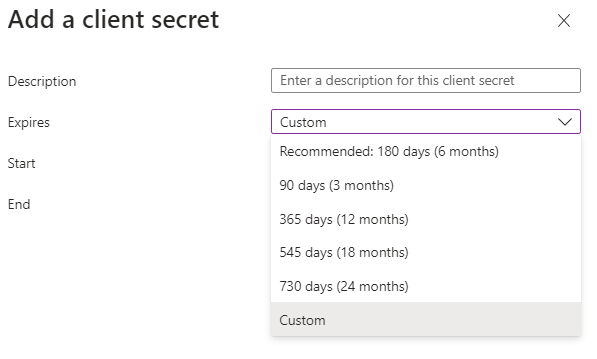

Fare clic su Aggiungi un certificato o un segreto accanto a Credenziali client e completare i seguenti passaggi:

-

Fare clic su Nuovo segreto client.

-

Aggiungere una Descrizione.

-

Imposta la scadenza della chiave.

-

Fare clic su Aggiungi.

-

Salvare il valore della chiave segreta del client, poiché è necessario per la configurazione in MyQ e non è possibile recuperarlo in seguito.

-

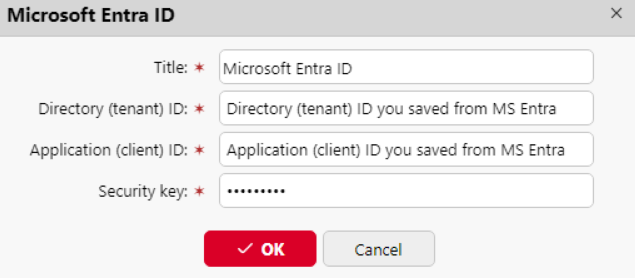

Configurazione in MyQ

Vai su MyQ > Impostazioni > Connessioni per collegare MyQ a Microsoft Entra ID. Fai clic su Aggiungi e seleziona Microsoft Entra ID dall'elenco. Nella finestra pop-up, inserisci le informazioni richieste:

-

Titolo: aggiungi un titolo per la connessione.

-

ID tenant: aggiungi l'ID directory (tenant) che hai salvato da Microsoft Entra.

-

ID client: aggiungi l'ID dell'applicazione (client) che hai salvato da Microsoft Entra.

-

Chiave di sicurezza: aggiungi il valore (segreto) che hai salvato da Microsoft Entra.

Fai clic su Salva. La connessione a Microsoft Entra ID è ora completa.

Single sign-on di Microsoft

Per utilizzare il Single Sign-On di Microsoft:

-

Abilita "Usa come server di autenticazione" nella scheda Utenti della fonte di sincronizzazione Microsoft Entra ID prima di sincronizzare gli utenti oppure abilita manualmente Microsoft Entra ID come server di autenticazione per gli utenti selezionati nelle loro informazioni dettagliate nella pagina principale Utenti.

-

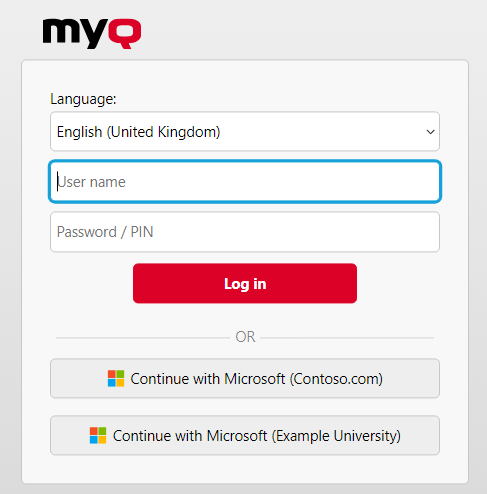

Nelle impostazioni del server di autenticazione Microsoft Entra ID, abilita la visualizzazione del metodo di accesso "Accedi con Microsoft".

Quando il Single Sign-On Microsoft è abilitato, il pulsante Accedi con Microsoft viene sempre visualizzato nella pagina di accesso dell'interfaccia utente web di MyQ, ma solo gli utenti che utilizzano Microsoft Entra ID come server di autenticazione possono utilizzarlo per effettuare l'accesso. Qualsiasi tentativo di utilizzare il Single Sign-On Microsoft da parte di un utente che non utilizza il sistema di autenticazione Microsoft Entra ID terminerà con un errore.

Cosa succede quando un utente tenta di accedere con Microsoft nell'interfaccia utente web di MyQ:

-

L'utente fa clic sul pulsante di Single Sign-On.

-

Se l'utente non ha effettuato l'accesso a Microsoft nel browser, viene reindirizzato alla pagina di accesso di Microsoft per effettuare l'accesso, quindi accede a MyQ con l'account fornito.

-

Se l'utente ha effettuato l'accesso a due account Microsoft, viene reindirizzato alla pagina di accesso di Microsoft e gli viene data la possibilità di selezionare l'account con cui continuare.

-

-

La disconnessione nell'interfaccia utente web di MyQ disconnette l'utente solo localmente, non da Microsoft.

-

Nei casi in cui siano configurati più server di autenticazione Entra ID, la pagina di accesso visualizzerà più pulsanti "Continua con Microsoft".

Limitazioni

-

Gli utenti che utilizzano il server di autenticazione Microsoft Entra ID non possono accedere all'interfaccia utente web di MyQ con un PIN. Tuttavia, possono utilizzare il proprio PIN sui terminali MyQ Embedded Terminal e sul Desktop Client MyQ.

La sincronizzazione e l'autenticazione tramite Microsoft Entra ID con Microsoft Graph possono ora essere utilizzate seguendo questi passaggi:

-

Aggiungere un server di autenticazione Microsoft Entra ID in MyQ > Impostazioni > Server di autenticazione.

-

Aggiunta di una fonte di sincronizzazione Microsoft Entra ID in MyQ > Impostazioni > Sincronizzazione utenti.

Sincronizzazione e autenticazione multi-tenant Entra ID (Azure)

Ora è possibile utilizzare più tenant Entra ID negli ambienti MyQ per sincronizzare e autenticare gli utenti. Ciò è particolarmente utile in contesti di infrastrutture di stampa condivise, come quelli del settore pubblico, in cui più organizzazioni gestiscono le stampanti da un'unica sede, mentre ciascuna utilizza il proprio Entra ID.

Seguire una delle procedure descritte sopra, ma ripeterla per configurare più istanze. Assicurarsi di assegnare a ciascun tenant un nome chiaro e univoco, che consentirà agli utenti di identificare quale sia rilevante per il loro utilizzo.