Microsoft Entra ID (anteriormente Azure Active Directory, Azure AD) es una solución de gestión de identidades y accesos basada en la nube. En este artículo se explica cómo integrar Microsoft Entra ID con MyQ para proporcionar autenticación de usuarios y otros servicios.

Crear una conexión de Microsoft Entra ID

-

Vaya a MyQ > Configuración > Conexiones.

-

Haga clic en Añadir y seleccione Microsoft Entra ID de la lista.

-

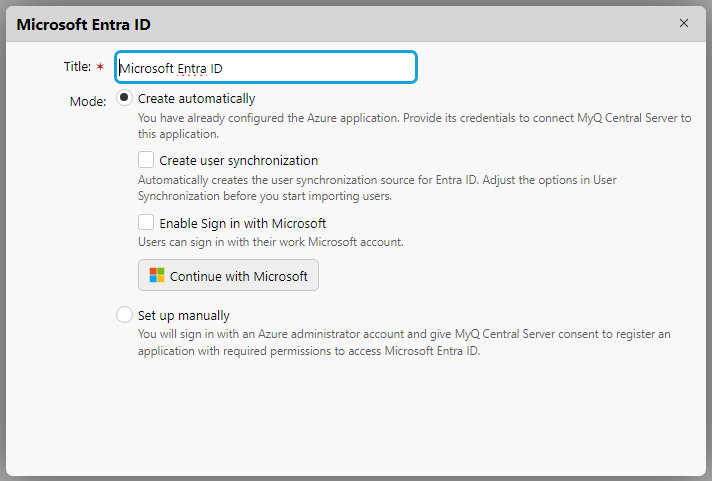

Introduzca un Título para su conexión y seleccione el Modo que prefiera:

-

Crear automáticamente: MyQ X configura la aplicación de Azure necesaria para acceder a la información de los usuarios de Entra ID.

-

Configurar manualmente: Configura la aplicación de Azure manualmente. Selecciona esta opción si deseas gestionar todos los aspectos de la configuración de la integración.

-

-

Pasa a la sección correspondiente más abajo.

Crear automáticamente

Este modo permite al administrador que MyQ cree la aplicación empresarial (entidad de servicio) en su inquilino y conceda a esta aplicación permisos para acceder a los usuarios de Entra ID.

Consideraciones

Si tiene dudas a la hora de conceder incluso acceso administrativo temporal para la creación de un secreto de cliente, el procedimiento de conexión automática a ODB no estará disponible. En tales casos, es recomendable crear manualmente una aplicación dentro del entorno de Azure de su organización y configurar la conexión a MyQ X por su cuenta (modo «Configuración manual»). Este enfoque garantiza que mantenga un control total sobre los permisos de la aplicación y los aspectos de seguridad de la conexión, en consonancia con las políticas de seguridad y los requisitos de cumplimiento específicos de su organización.

Requisitos previos

-

Para crear la entidad de servicio en el tenant del cliente, se requieren los roles de Administrador de aplicaciones o Administrador de aplicaciones en la nube.

-

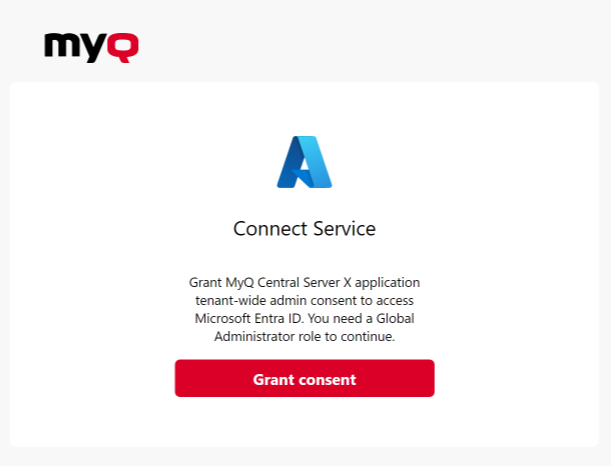

Para conceder el consentimiento de administrador a la entidad de servicio, se requiere el rol de Administrador global.

-

Para completar todos los pasos de la configuración automática, se requiere el rol de administrador global.

Pasos para configurar automáticamente la aplicación Microsoft Entra ID

-

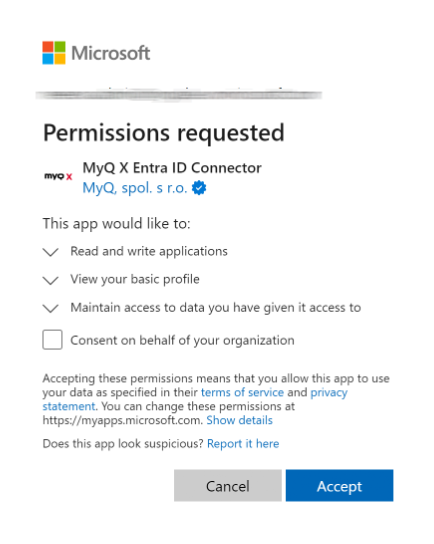

El administrador inicia sesión con su cuenta de administrador de Azure. Se crea el entidad de servicio MyQ X Entra ID Connector en el inquilino.

-

El administrador concede el permiso delegado para administrar aplicaciones de Azure.

-

Permisos solicitados en este paso:

Application.ReadWrite.All(para recuperar una clave de seguridad)

Directory.Read.All(para leer el nombre de dominio predeterminado en el inquilino conectado, de modo que se pueda mostrar en MyQ).

-

-

El administrador concede a la aplicación empresarial MyQ X Entra ID Connector permisos para leer usuarios y grupos, y otorga el consentimiento de administrador.

-

Permisos solicitados en este paso:

Group.Read.All

User.Read.All

-

-

Una vez completado el proceso, se guarda el conector de Microsoft Entra ID y los detalles de la conexión se guardan de forma segura en MyQ.

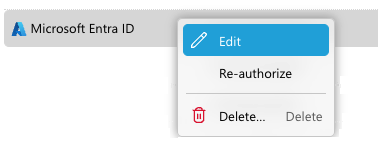

Reautorización de la conexión de Entra ID

La conexión automática a Entra ID se puede cambiar o pasar a manual una vez creada. Al hacer clic con el botón derecho del ratón en la conexión, la opción Reautorizar estará disponible en el menú contextual.

Gestión de aplicaciones

-

La validez del secreto es de 2 años. Asegúrese de rotar la clave cuando se acerque su fecha de caducidad. Puede hacerlo con la opción «Reautorizar» en MyQ. Cuando falten menos de 30 días para que caduque el secreto, MyQ enviará una advertencia de comprobación de estado.

-

Las credenciales de los principales de servicio no son visibles en el portal de Azure. Se pueden gestionar a través de PowerShell o la API de Microsoft Graph.

-

En caso de que necesite revocar el acceso de la aplicación o el secreto utilizado actualmente, simplemente puede eliminar toda la aplicación empresarial MyQ X Entra ID Connector en Azure y crear una nueva con la opción «Reautorizar» en MyQ.

Información adicional

-

Si se vuelve a completar la configuración automática, no se crea una nueva instancia de la aplicación en el inquilino, sino que se actualiza la aplicación actual (por ejemplo, se crea un nuevo secreto en el principal de servicio del inquilino). Si la aplicación MyQ X Entra ID Connector se ha eliminado de Azure, se vuelve a crear.

-

La entidad de servicio (aplicación empresarial) se crea en el inquilino tras el paso 1 (sin los permisos necesarios, que se conceden en el paso 2). El paso 2 se puede completar más tarde (haciendo clic con el botón derecho en MyQ X Entra ID Connector y seleccionando «Reautorizar»).

-

Para comprender mejor lo que hace MyQ en este modo, Microsoft explica este método en su documentación para desarrolladores: Comprender el consentimiento del usuario y del administrador desde la perspectiva del desarrollador de la aplicación

Configuración manual

Configuración de la aplicación Microsoft Entra ID

-

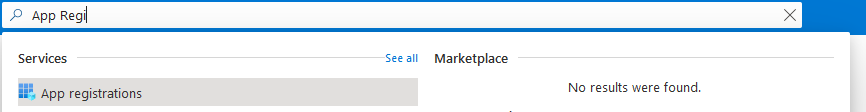

Inicie sesión en el portal de Microsoft Azure y vaya a Registros de aplicaciones.

-

Haga clic en «Nuevo registro» para crear una nueva aplicación o seleccione una aplicación existente.

-

Si está creando una nueva aplicación, establezca el Nombre y, en Tipos de cuentas admitidos, seleccione la opción Solo cuentas de este directorio organizativo (solo {nombre del inquilino} - Inquilino único) si todos sus usuarios son miembros de su inquilino. También se puede utilizar una aplicación multinquilino si es necesario, dependiendo del público objetivo de la aplicación.

-

Por ahora, puede omitir la configuración de la URI de redireccionamiento (descrita en el paso 7). Haga clic en Registrar para crear la aplicación.

-

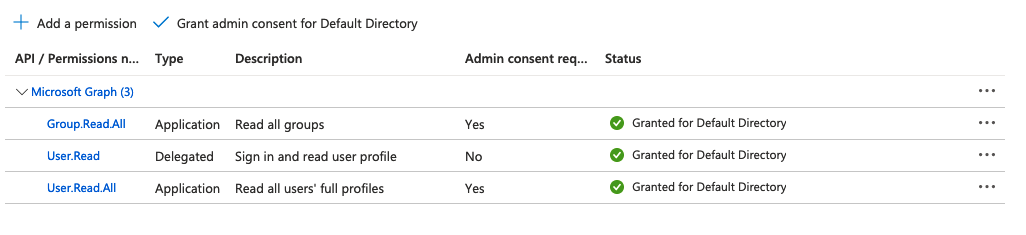

Desde la pantalla de resumen de la aplicación, vaya a Permisos de API y seleccione Microsoft Graph API y el tipo de permiso requerido (Delegado o Aplicación), tal y como se ilustra a continuación.

-

Se requieren los siguientes permisos:

-

Microsoft Graph \ Group.Read.All -

Microsoft Graph \ User.Read -

Microsoft Graph \ User.Read.All

-

-

Ten en cuenta que el sistema también solicitará automáticamente los siguientes ámbitos de OpenID Connect durante la autenticación del usuario para habilitar una verificación de identidad mejorada.

-

openid(permite iniciar sesión y leer el perfil básico del usuario) -

email(acceso a la dirección de correo electrónico del usuario) -

profile(acceso a la información básica del perfil del usuario)

-

-

-

Es necesario establecer el estado «Concedido para el directorio predeterminado» en todos los permisos. Puede conceder el consentimiento de administrador a la aplicación mediante los botones situados en la parte superior de la lista de permisos.

Utilice «Añadir un permiso» para añadir un nuevo permiso.

Utilice «Conceder consentimiento de administrador para el directorio predeterminado» para establecer el estado del permiso como «Concedido para el directorio predeterminado». -

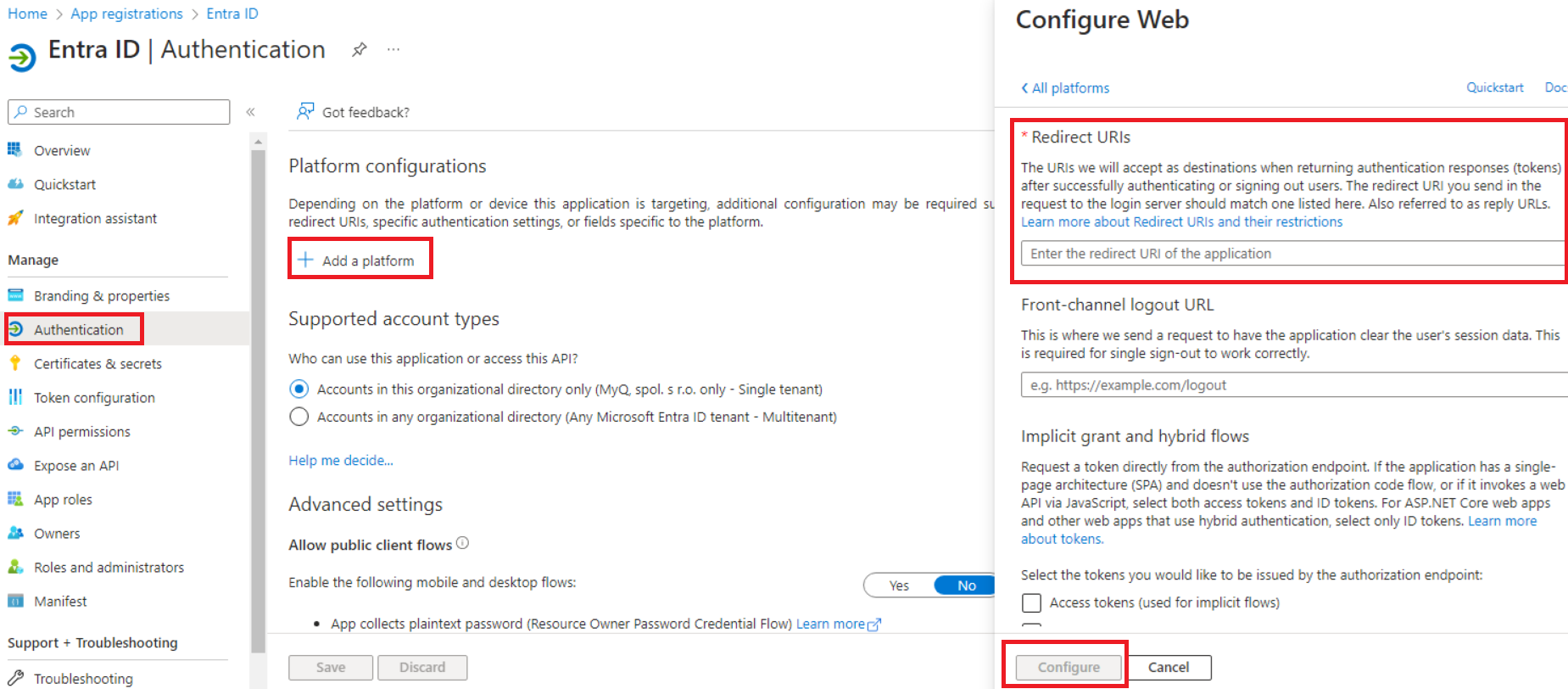

Vaya a Autenticación y, en Configuraciones de plataforma, haga clic en Añadir una plataforma.

-

Seleccione Web y enumere todas las URL de redireccionamiento para su aplicación MS Entra ID. Para las URL reales, utilice el nombre de host (y el puerto) de su servidor en el siguiente formato:

https://{hostname:port}/auth -

Además, haga clic en «Agregar una plataforma» y seleccione «Aplicación de una sola página». Agregue la siguiente URL de redireccionamiento, asegurándose de incluir la barra al final:

https://helper.myq.cz/openid/

Todos los servidores que utilicen el inicio de sesión de Entra ID deben tener una redirección definida en la aplicación de Azure. Asegúrese de realizar este paso para cada Print Server y Central Server de su implementación. -

Haga clic en Configurar para cada configuración de plataforma.

-

-

En la página de resumen de la aplicación, guarde el ID de la aplicación (cliente) y el ID del directorio (inquilino), ya que son necesarios para la configuración de MyQ.

-

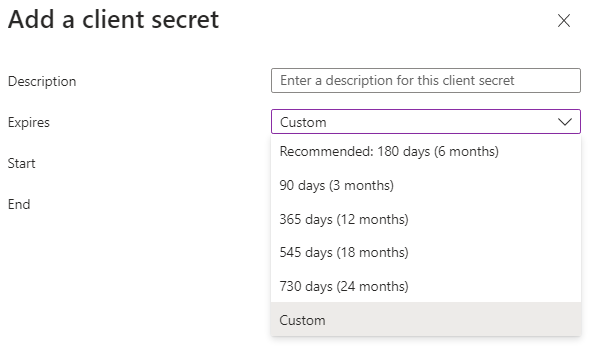

Haga clic en «Añadir un certificado o secreto» junto a «Credenciales de cliente» y complete los siguientes pasos:

-

Haga clic en Nuevo secreto de cliente.

-

Añada una Descripción.

-

Establezca la fecha de caducidad de la clave.

-

Haga clic en Añadir.

-

Guarde el valor de la clave secreta del cliente, ya que lo necesitará para la configuración en MyQ y no podrá recuperarlo más adelante.

-

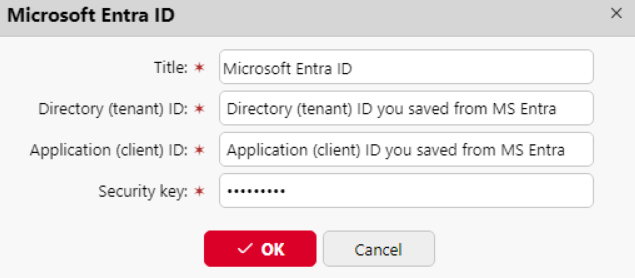

Configuración en MyQ

Vaya a MyQ > Configuración > Conexiones para conectar MyQ a Microsoft Entra ID. Haga clic en Añadir y seleccione Microsoft Entra ID de la lista. En la ventana emergente, rellene la información requerida:

-

Título: Añade un título para la conexión.

-

ID de inquilino: Añade el ID de directorio (inquilino) que guardaste de Microsoft Entra.

-

ID de cliente: Añade el ID de aplicación (cliente) que guardaste de Microsoft Entra.

-

Clave de seguridad: Introduce el valor (secreto) que guardaste de Microsoft Entra.

Haga clic en Guardar. La conexión con Microsoft Entra ID ya está completa.

Inicio de sesión único de Microsoft

Para utilizar el inicio de sesión único de Microsoft:

-

Habilite «Usar como servidor de autenticación» en la fuente de sincronización de Microsoft Entra ID, en la pestaña Usuarios, antes de sincronizar los usuarios, o habilite Microsoft Entra ID como servidor de autenticación manualmente para los usuarios seleccionados en sus detalles, en la página principal de Usuarios.

-

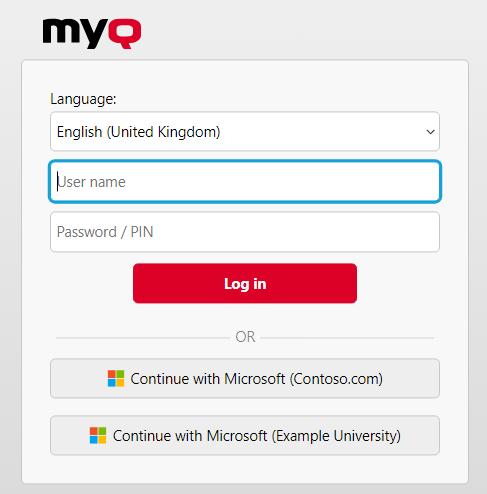

En la configuración del servidor de autenticación de Microsoft Entra ID, habilita la visualización del método de inicio de sesión «Iniciar sesión con Microsoft».

Cuando el inicio de sesión único de Microsoft está habilitado, el botón «Iniciar sesión con Microsoft» siempre se muestra en la página de inicio de sesión de la interfaz de usuario web de MyQ, pero solo los usuarios que utilicen Microsoft Entra ID como servidor de autenticación pueden utilizarlo para iniciar sesión. Cualquier intento de utilizar el inicio de sesión único de Microsoft por parte de un usuario que no utilice el sistema de autenticación de Microsoft Entra ID terminará en un error.

¿Qué ocurre cuando un usuario intenta iniciar sesión con Microsoft en la interfaz de usuario web de MyQ?

-

El usuario hace clic en el botón de inicio de sesión único.

-

Si el usuario no ha iniciado sesión en Microsoft en el navegador, se le redirige a la página de inicio de sesión de Microsoft para que inicie sesión y, a continuación, se inicia sesión en MyQ con la cuenta proporcionada.

-

Si el usuario ha iniciado sesión en dos cuentas de Microsoft, se le redirige a la página de inicio de sesión de Microsoft y se le ofrece la opción de seleccionar la cuenta con la que desea continuar.

-

-

Al cerrar sesión en la interfaz de usuario web de MyQ, el usuario solo se desconecta localmente, no de Microsoft.

-

En los casos en los que se hayan configurado varios servidores de autenticación de Entra ID, la página de inicio de sesión mostrará varios botones «Continuar con Microsoft».

Limitaciones

-

Los usuarios que utilicen el servidor de autenticación de Microsoft Entra ID no pueden iniciar sesión en la interfaz de usuario web de MyQ con un PIN. Sin embargo, pueden utilizar su PIN en los Embedded Terminals de MyQ y en el Desktop Client de MyQ.

La sincronización y la autenticación a través de Microsoft Entra ID con Microsoft Graph ahora se pueden utilizar siguiendo estos pasos:

-

Añadir un servidor de autenticación de Microsoft Entra ID en MyQ > Configuración > Servidores de autenticación.

-

Añadir una fuente de sincronización de Microsoft Entra ID en MyQ > Configuración > Sincronización de usuarios.

Sincronización y autenticación multitenant de Entra ID (Azure)

Ahora puede utilizar varios inquilinos de Entra ID en entornos MyQ para sincronizar y autenticar a los usuarios. Esto resulta especialmente útil en entornos de infraestructura de impresión compartida, como los del sector público, donde varias organizaciones gestionan impresoras desde una única ubicación, mientras que cada una utiliza su propio Entra ID.

Siga uno de los procesos descritos anteriormente, pero repítalo para configurar varias instancias. Asegúrese de asignar un nombre claro y único a cada inquilino, lo que permitirá a los usuarios identificar cuál es el relevante para su uso.