La sicurezza nella gestione della stampa è fondamentale poiché comporta la gestione di documenti sensibili e dispositivi in rete. Adeguate misure di sicurezza aiutano a prevenire l'accesso non autorizzato ai lavori di stampa, garantendo la riservatezza e la conformità alle normative sulla privacy.

L'implementazione di soluzioni di stampa sicure, come l'autenticazione degli utenti e i canali di comunicazione crittografati, riduce i rischi di violazioni dei dati attraverso lavori di Stampa intercettati.

Configurazione avanzata della sicurezza

Il file config.ini può essere utilizzato per ulteriori configurazioni del MyQ Print Server. Contiene sezioni con parametri e valori per diverse impostazioni, inclusa la sicurezza. Per i dettagli, consultare Advanced Configuration.

Si consiglia di consultare l'assistenza MyQ prima di modificare il file.

Sezione Sicurezza

In MyQ X, la sicurezza delle comunicazioni può essere regolata in vari modi, offrendo la massima flessibilità per adattarsi a qualsiasi ambiente.

Le impostazioni di sicurezza della maggior parte dei componenti possono essere configurate tramite il config.ini file. Tali componenti sono Router HTTP, Server HTTP, SMTP, IPP, LPR e Messaggi (WebSockets).

Componenti HTTP

Per una comunicazione di rete sicura, l'HTTP Router è un componente chiave.

Mentre, ad esempio, la versione minima di SSL/TLS configurata in config.ini (vedi sotto) si applica anche all'HTTP Router, è possibile configurarlo ulteriormente tramite un file denominato traefik.custom.rules.yaml in modo più dettagliato. Le opzioni impostate nel traefik.custom.rules.yaml file hanno la precedenza sulle config.ini impostazioni.

In secondo luogo, il server HTTP utilizza le impostazioni del httpd.conf file.

Quando si modificano le impostazioni del router HTTP, assicurarsi di lavorare con il file traefik.custom.rules.yaml in C:\ProgramData\MyQ, e non con i file traefik.rules.yaml e traefik.yaml in C:\Program Files\MyQ\Server, che contengono le impostazioni predefinite di installazione e vengono ripristinate dopo ogni aggiornamento di MyQ X.

Impostazioni di sicurezza comuni

Versione TLS minima

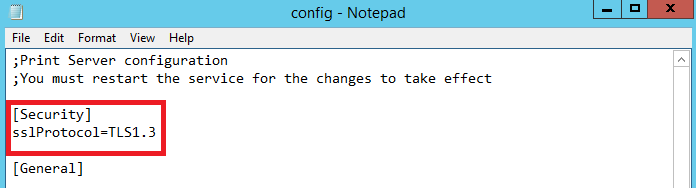

Per specificare il protocollo di sicurezza minimo utilizzato per la comunicazione, andare su C:\ProgramData\MyQ e apri il config.ini file in un editor di testo.

Aggiungi una sezione denominata [Security] e, in una nuova riga sotto di essa, aggiungi il parametro sslProtocol con il valore desiderato. I valori possibili sono TLS1, TLS1.1, TLS1.2 e TLS1.3.

A partire da MyQ Print Server 10.2, il valore predefinito è TLS1.2.

Ad esempio, è possibile aggiungere:

[Security]

sslProtocol=TLS1.3

Questo vale per tutti i componenti sopra menzionati, incluso l’HTTP Router, e migliora quindi la sicurezza complessiva delle comunicazioni dell’intero sistema.

Salvare il file e riavviare tutti i servizi affinché la modifica abbia effetto.

Suite di cifratura supportate

Un elenco completo dei cipher supportati è disponibile qui.

È inoltre possibile modificare l'insieme delle suite di cifratura supportate insieme alla versione TLS.

È possibile farlo con le seguenti opzioni:

Utilizza impostazioni predefinite rigorose

È possibile utilizzare il config.ini flag sslCipherSuites per abilitare la modalità di sicurezza rigorosa. Utilizza le impostazioni predefinite del componente HTTP Router (e, rispetto al comportamento standard, depreca i cifrari considerati deboli).

Questo flag supporta le seguenti opzioni:

-

compatible

Impone il supporto di algoritmi di crittografia deboli selezionati; potrebbe essere necessario per la comunicazione con dispositivi meno recenti. -

strict

Non sono consentiti algoritmi di crittografia deboli.

[Security]

sslCipherSuites=strict

I cifrari consentiti in modalità compatibile e non in modalità rigorosa sono:

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_AES_256_GCM_SHA384

TLS_RSA_WITH_3DES_EDE_CBC_SHA

TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA

Sebbene si raccomandi di preferire sempre la modalità rigorosa che disabilita i cifrari deboli, attualmente non è la modalità predefinita di MyQ X.

Per impostazione predefinita, MyQ X funziona in modalità compatibile a causa della natura dei sistemi di stampa, del supporto dei dispositivi e della disponibilità generale degli aggiornamenti. Molti dispositivi di stampa ancora supportati non dispongono (e potrebbero non disporre mai) di aggiornamenti compatibili con la modalità rigorosa.

Consenti solo i codici di cifratura selezionati

Modificando traefik.custom.rules.yaml, è possibile specificare quali cifrature saranno consentite dall'HTTP Router durante la comunicazione.

Esempio di utilizzo:

tls:

options: { default: { cipherSuites: [ TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_3DES_EDE_CBC_SHA ] } }

Quando sslProtocol è impostato per consentire solo TLS 1.3, nessun algoritmo di crittografia può essere disabilitato o abilitato in modo specifico. Vengono utilizzate le impostazioni predefinite sicure fornite dall'HTTP Router.

Assicurarsi che i dispositivi collegati supportino i protocolli di crittografia richiesti e, in caso contrario, cercare gli aggiornamenti del firmware disponibili che potrebbero apportare miglioramenti alla sicurezza.

Forza l'autenticazione solo Kerberos

Per gli ambienti che richiedono la massima sicurezza, è possibile configurare MyQ per utilizzare solo Kerberos. Ciò disabilita il fallback NTLM per le applicazioni MyQ e impone l'autenticazione solo Kerberos.

Per configurare questa opzione, nella [Security] sezione del file config.ini , aggiungi il seguente parametro:

KerberosOnly=true

Importante! Assicurarsi che l'ambiente sia configurato correttamente per Kerberos, inclusa la corretta registrazione SPN.