La seguridad en la gestión de la impresión es crucial, ya que implica la gestión de documentos confidenciales y dispositivos en red. Las medidas de seguridad adecuadas ayudan a prevenir el acceso no autorizado a los trabajos de impresión, garantizando la confidencialidad y el cumplimiento de las normativas de privacidad.

La implementación de soluciones de impresión seguras, como la autenticación de usuarios y los canales de comunicación cifrados, mitiga los riesgos de violaciones de datos a través de trabajos de impresión interceptados.

Configuración de seguridad avanzada

El archivo config.ini se puede utilizar para una configuración más avanzada del Print Server de MyQ. Contiene secciones con parámetros y valores para múltiples ajustes, incluida la seguridad. Para más detalles, consulte Advanced Configuration.

Recomendamos que consulte con el servicio de asistencia de MyQ antes de editar el archivo.

Sección de seguridad

En MyQ X, la seguridad de las comunicaciones se puede ajustar de diversas formas, lo que proporciona la máxima flexibilidad para adaptarse a cualquier entorno.

La configuración de seguridad de la mayoría de los componentes se puede establecer mediante el config.ini archivo. Dichos componentes son el enrutador HTTP, el servidor HTTP, SMTP, IPP, LPR y Mensajes (WebSockets).

Componentes HTTP

Para una comunicación de red segura, el enrutador HTTP es un componente clave.

Si bien, por ejemplo, la versión mínima de SSL/TLS configurada en config.ini (véase más abajo) también se aplica al enrutador HTTP, este se puede configurar adicionalmente mediante un archivo llamado traefik.custom.rules.yaml con más detalle. Las opciones establecidas en el traefik.custom.rules.yaml tienen prioridad sobre la config.ini configuraciones.

En segundo lugar, el servidor HTTP utiliza la configuración del httpd.conf archivo.

Al editar la configuración del enrutador HTTP, asegúrate de trabajar con el archivo traefik.custom.rules.yaml en C:\ProgramData\MyQ, y no con los archivos traefik.rules.yaml y traefik.yaml en C:\Program Files\MyQ\Servidor, que contienen los valores predeterminados de instalación y se restablecen tras cada actualización de MyQ X.

Configuración de seguridad común

Versión mínima de TLS

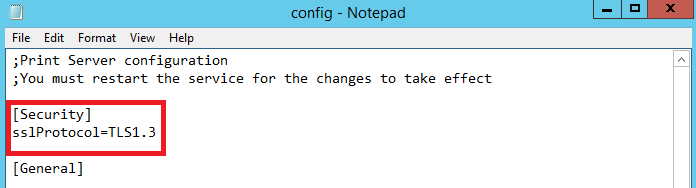

Para especificar el protocolo de seguridad mínimo utilizado para la comunicación, vaya a C:\ProgramData\MyQ y abra el config.ini archivo en un editor de texto.

Añade una sección llamada [Security] y, en una nueva línea debajo de ella, añade el parámetro sslProtocol con el valor que desee. Los valores posibles son TLS1, TLS1.1, TLS1.2 y TLS1.3.

A partir de MyQ Print Server 10.2, el valor predeterminado es TLS1.2.

Por ejemplo, puede añadir:

[Security]

sslProtocol=TLS1.3

Esto se aplica a todos los componentes mencionados anteriormente, incluido el enrutador HTTP, y mejora así la seguridad general de las comunicaciones de todo el sistema.

Guarde el archivo y reinicie todos los servicios para que el cambio surta efecto.

Conjuntos de cifrado compatibles

Aquí puede consultar la lista completa de cifrados compatibles.

También puede modificar el conjunto de cifrados compatibles junto con la versión de TLS.

Puede hacerlo con las siguientes opciones:

Usar valores predeterminados de seguridad estrictos

Puede utilizar el indicador config.ini indicador sslCipherSuites para habilitar el modo de seguridad estricto. Utiliza los valores predeterminados del componente HTTP Router (y, en comparación con el comportamiento estándar, descarta los cifrados considerados débiles).

Esta bandera admite las siguientes opciones:

-

compatible

Obliga a admitir los cifrados débiles seleccionados; puede ser necesario para la comunicación con dispositivos antiguos. -

strict

No se permiten cifrados débiles.

[Security]

sslCipherSuites=strict

Los cifrados permitidos en el modo compatible y no en el modo estricto son:

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_AES_256_GCM_SHA384

TLS_RSA_WITH_3DES_EDE_CBC_SHA

TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA

Aunque se recomienda dar siempre prioridad al modo estricto, que desactiva los cifrados débiles, actualmente no es el modo predeterminado de MyQ X.

Por defecto, MyQ X funciona en modo compatible debido a la naturaleza de los sistemas de impresión, la compatibilidad de los dispositivos y la disponibilidad general de actualizaciones. Muchos dispositivos de impresión que aún son compatibles no disponen (y es posible que nunca dispongan) de actualizaciones compatibles con el modo estricto.

Permitir solo cifrados seleccionados

Al editar traefik.custom.rules.yaml, puede especificar qué cifrados permitirá el enrutador HTTP durante la comunicación.

Ejemplo de uso:

tls:

options: { default: { cipherSuites: [ TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_3DES_EDE_CBC_SHA ] } }

Cuando sslProtocol se configura para permitir solo TLS 1.3, no se puede desactivar ni habilitar específicamente ningún cifrado. Se utilizan los valores predeterminados seguros proporcionados por el enrutador HTTP.

Asegúrese de que los dispositivos conectados sean compatibles con los cifrados requeridos y, de no ser así, busque actualizaciones de firmware disponibles que puedan aportar mejoras de seguridad.

Forzar la autenticación solo con Kerberos

Para entornos que requieren la máxima seguridad, puede configurar MyQ para que utilice únicamente Kerberos. Esto desactiva el recurso a NTLM para las aplicaciones de MyQ y obliga a utilizar únicamente la autenticación Kerberos.

Para configurar esto, en la [Security] sección del archivo del servidor config.ini , añada el siguiente parámetro:

KerberosOnly=true

¡Importante! Asegúrese de que su entorno esté correctamente configurado para Kerberos, incluido el registro adecuado de SPN.