La sécurité dans la gestion de l'impression est cruciale, car elle implique la gestion de documents sensibles et de périphériques en réseau. Des mesures de sécurité adéquates contribuent à empêcher tout accès non autorisé aux travaux d'impression, garantissant ainsi la confidentialité et la conformité aux réglementations en matière de protection de la vie privée.

La mise en œuvre de solutions d'impression sécurisées, telles que l'authentification des utilisateurs et les canaux de communication cryptés, atténue les risques de fuites de données liés à l'interception de travaux d'impression.

Configuration de sécurité avancée

Le fichier config.ini peut être utilisé pour une configuration plus poussée du Print Server MyQ. Il contient des sections avec des paramètres et des valeurs pour de nombreux réglages, y compris la sécurité. Pour plus de détails, voir Advanced Configuration.

Nous vous recommandons de consulter le support MyQ avant de modifier le fichier.

Section Sécurité

Dans MyQ X, la sécurité des communications peut être ajustée de différentes manières, offrant une flexibilité maximale pour s'adapter à tout environnement.

Les paramètres de sécurité de la plupart des composants peuvent être définis dans le config.ini fichier. Ces composants sont le routeur HTTP, le serveur HTTP, SMTP, IPP, LPR et les messages (WebSockets).

Composants HTTP

Le routeur HTTP est un composant clé pour une communication réseau sécurisée.

Bien que, par exemple, la version minimale de SSL/TLS configurée dans config.ini (voir ci-dessous) s'applique également au routeur HTTP, celui-ci peut en outre être configuré à l'aide d'un fichier appelé traefik.custom.rules.yaml . Les options définies dans le traefik.custom.rules.yaml fichier ont priorité sur les config.ini paramètres.

Deuxièmement, le serveur HTTP utilise les paramètres du httpd.conf fichier.

Lorsque vous modifiez les paramètres du routeur HTTP, assurez-vous de travailler avec le fichier traefik.custom.rules.yaml situé dans C:\ProgramData\MyQ, et non avec les fichiers traefik.rules.yaml et traefik.yaml situés dans C:\Program Files\MyQ\Server, qui contiennent les paramètres d'installation par défaut et sont réinitialisés après chaque mise à niveau de MyQ X.

Paramètres de sécurité courants

Version TLS minimale

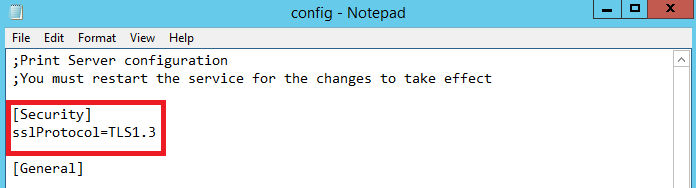

Pour spécifier le protocole de sécurité minimum utilisé pour la communication, accédez à C:\ProgramData\MyQ et ouvrez le config.ini fichier dans un éditeur de texte.

Ajoutez une section intitulée [Security] et, sur une nouvelle ligne en dessous, ajoutez le paramètre sslProtocol avec la valeur souhaitée. Les valeurs possibles sont TLS1, TLS1.1, TLS1.2 et TLS1.3.

À partir de MyQ Print Server 10.2, la valeur par défaut est TLS1.2.

Par exemple, vous pouvez ajouter :

[Security]

sslProtocol=TLS1.3

Cela s'applique à tous les composants mentionnés ci-dessus, y compris le routeur HTTP, et améliore ainsi la sécurité globale des communications de l'ensemble du système.

Enregistrez le fichier et redémarrez tous les services pour que la modification prenne effet.

Suite de chiffrement prise en charge

Une liste complète des suites de chiffrement prises en charge est disponible ici.

Vous pouvez également modifier l'ensemble des algorithmes de chiffrement pris en charge ainsi que la version TLS.

Pour ce faire, utilisez les options suivantes :

Utiliser des paramètres par défaut sécurisés stricts

Vous pouvez utiliser le config.ini indicateur sslCipherSuites pour activer le mode sécurisé strict. Il utilise les paramètres par défaut du composant HTTP Router (et, par rapport au comportement standard, il déprécie les algorithmes de chiffrement considérés comme faibles).

Ce drapeau prend en charge les options suivantes :

-

compatible

Impose la prise en charge de certains algorithmes de chiffrement faibles ; cela peut être nécessaire pour communiquer avec des périphériques plus anciens. -

strict

Aucun chiffrement faible n'est autorisé.

[Security]

sslCipherSuites=strict

Les algorithmes de chiffrement autorisés en mode compatible mais pas en mode strict sont :

TLS_RSA_WITH_AES_128_CBC_SHA

TLS_RSA_WITH_AES_256_CBC_SHA

TLS_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_AES_256_GCM_SHA384

TLS_RSA_WITH_3DES_EDE_CBC_SHA

TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA

Bien qu'il soit recommandé de toujours privilégier le mode strict qui désactive les algorithmes de chiffrement faibles, ce n'est pas actuellement le mode par défaut de MyQ X.

Par défaut, MyQ X fonctionne en mode compatible en raison de la nature des systèmes d'impression, de la prise en charge des périphériques et de la disponibilité générale des mises à jour. De nombreux périphériques d'impression encore pris en charge ne disposent pas (et ne disposeront peut-être jamais) de mises à jour compatibles avec le mode strict.

Autoriser uniquement les algorithmes de chiffrement sélectionnés

En modifiant traefik.custom.rules.yaml, vous pouvez spécifier les algorithmes de chiffrement qui seront autorisés par le routeur HTTP lors de la communication.

Exemple d'utilisation :

tls:

options: { default: { cipherSuites: [ TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_3DES_EDE_CBC_SHA ] } }

Lorsque sslProtocol est configuré pour n'autoriser que TLS 1.3, aucun algorithme de chiffrement ne peut être désactivé ou spécifiquement activé. Les paramètres par défaut sécurisés fournis par le routeur HTTP sont utilisés.

Assurez-vous que les périphériques connectés prennent en charge les algorithmes de chiffrement requis ; si ce n'est pas le cas, recherchez les mises à jour de micrologiciel disponibles susceptibles d'apporter des améliorations en matière de sécurité.

Forcer l'authentification Kerberos uniquement

Pour les environnements nécessitant la sécurité la plus stricte, vous pouvez configurer MyQ pour qu'il utilise uniquement Kerberos. Cela désactive le repli sur NTLM pour les applications MyQ et impose l'authentification Kerberos uniquement.

Pour configurer cela, dans la [Security] section du fichier config.ini , ajoutez le paramètre suivant :

KerberosOnly=true

Important ! Assurez-vous que votre environnement est correctement configuré pour Kerberos, y compris l'enregistrement correct du SPN.